Schwachstellenmanagement für KMU: Warum einmalige Scans nicht mehr reichen

Warum ein einmaliger Scan nicht mehr ausreicht

Stellen Sie sich vor, Sie lassen Ihr Bürogebäude einmal im Jahr auf Einbruchsrisiken prüfen – und verlassen sich danach 364 Tage lang auf dieses eine Ergebnis. Genau das tun viele KMU mit ihrer IT-Sicherheit: Ein jährlicher Penetrationstest oder ein einmaliger Schwachstellenscan soll die gesamte Infrastruktur absichern. Doch die Bedrohungslage 2026 macht diesen Ansatz gefährlich.

Laut dem BACS Halbjahresbericht 2025 erhielt das Bundesamt für Cybersicherheit im ersten Halbjahr 2025 allein 35'727 Meldungen zu Cybervorfällen – ein Niveau, das sich auf hohem Stand stabilisiert hat. Ransomware-Angriffe stiegen auf 57 gemeldete Vorfälle (Vorjahr: 44). Und täglich werden weltweit 128 neue CVEs (Common Vulnerabilities and Exposures) veröffentlicht. Ein Scan, der heute sauber ist, kann morgen bereits veraltet sein.

Was ist Schwachstellenmanagement überhaupt?

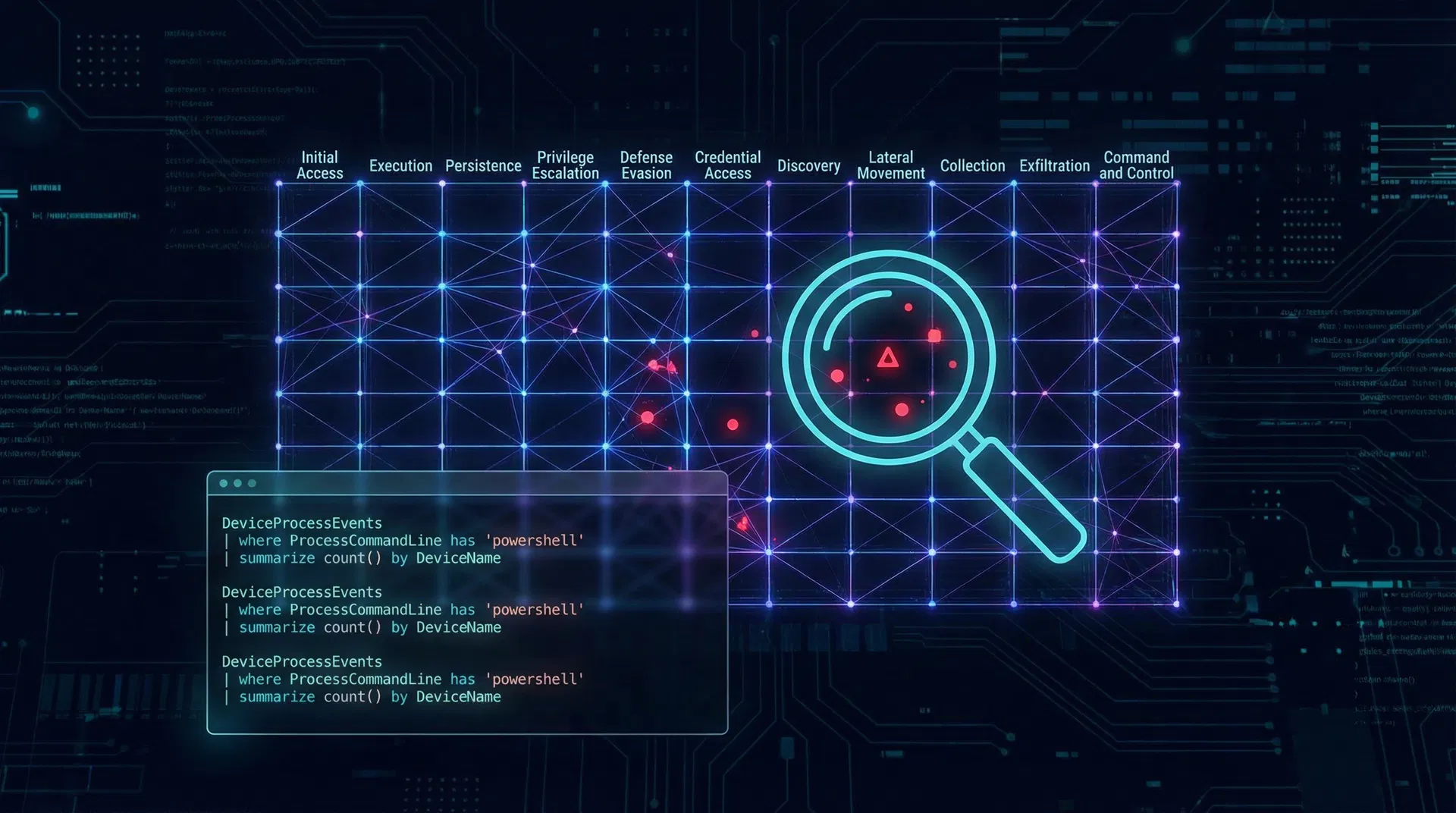

Schwachstellenmanagement (englisch: Vulnerability Management) ist ein kontinuierlicher Prozess zur Identifikation, Bewertung, Priorisierung und Behebung von Sicherheitslücken in IT-Systemen, Netzwerken und Anwendungen.

Der entscheidende Begriff ist kontinuierlich. Im Gegensatz zu einem einmaligen Scan, der eine Momentaufnahme liefert, ist modernes Schwachstellenmanagement ein zyklischer Prozess:

- Erkennen – Automatisierte Scans identifizieren alle Assets und ihre Schwachstellen

- Bewerten – CVSS-Score und Kontext bestimmen das tatsächliche Risiko

- Priorisieren – Nicht jede Schwachstelle ist gleich kritisch

- Beheben – Patches, Konfigurationsänderungen oder Kompensationsmassnahmen

- Verifizieren – Kontrolle, ob die Massnahme wirksam war

- Wiederholen – Der Zyklus beginnt von vorn

Einmaliger Scan vs. kontinuierliches Monitoring: Der entscheidende Unterschied

| Kriterium | Einmaliger Scan | Kontinuierliches Monitoring |

|---|---|---|

| Frequenz | 1x jährlich oder anlassbezogen | Täglich bis wöchentlich |

| Aktualität | Sofort veraltet | Immer aktuell |

| Neue Schwachstellen | Werden nicht erkannt | Werden zeitnah erkannt |

| Zero-Day-Reaktion | Keine | Frühwarnung möglich |

| Compliance-Nachweis | Punktuell | Lückenlos dokumentiert |

| Kosten | Einmalig hoch | Planbar und kontinuierlich |

| nDSG/CRA-Konformität | Eingeschränkt | Vollständig |

Der Unterschied wird besonders deutlich bei Zero-Day-Schwachstellen: 2025 wurden weltweit 90 aktiv ausgenutzte Zero-Days dokumentiert. Wer nur einmal im Jahr scannt, ist diesen Angriffen schutzlos ausgeliefert.

Die 5 grössten Risiken ohne kontinuierliches Schwachstellenmanagement

1. Ungepatchte Systeme als Einfallstor

Die meisten erfolgreichen Ransomware-Angriffe nutzen bekannte Schwachstellen aus – nicht Zero-Days. Laut Studien werden 60 % aller Datenpannen durch Schwachstellen verursacht, für die bereits ein Patch verfügbar war. Das Problem: Zwischen Patch-Veröffentlichung und Ausnutzung durch Angreifer vergehen oft nur 7 bis 14 Tage.

2. Lieferketten-Angriffe treffen auch KMU

Das BACS warnt ausdrücklich: Nach einem Angriff auf IT-Unternehmen können deren Geschäftskunden ebenfalls betroffen sein. Für KMU in der Zentralschweiz bedeutet das: Auch wenn Ihre eigene Infrastruktur sicher ist, können Schwachstellen bei Ihren IT-Dienstleistern oder Software-Lieferanten zum Problem werden.

3. Compliance-Verstösse werden teuer

Das revidierte Schweizer Datenschutzgesetz (nDSG) verlangt technische und organisatorische Massnahmen zum Schutz personenbezogener Daten. Der EU Cyber Resilience Act (CRA) fordert ab 2027 nachweisliches Schwachstellenmanagement für Produkte mit digitalen Elementen. Wer keine kontinuierliche Dokumentation vorweisen kann, riskiert Bussen bis zu CHF 250'000 (nDSG) bzw. EUR 15 Mio. (CRA).

4. Schatten-IT und Cloud-Dienste werden übersehen

Mitarbeitende nutzen zunehmend nicht genehmigte Cloud-Dienste und SaaS-Anwendungen. Ein einmaliger Scan erfasst diese Schatten-IT nicht. Kontinuierliches Monitoring mit External Attack Surface Management (EASM) erkennt auch diese blinden Flecken.

5. Fehlende Priorisierung führt zu Ressourcenverschwendung

Nicht jede Schwachstelle ist gleich gefährlich. Ohne ein strukturiertes Bewertungssystem (CVSS-Score + Kontext) werden IT-Teams mit Hunderten von Meldungen überflutet und priorisieren falsch. Kontinuierliches Monitoring liefert eine klare Risikobewertung.

CVSS-Score: Wie Schwachstellen bewertet werden

Das Common Vulnerability Scoring System (CVSS) bewertet Schwachstellen auf einer Skala von 0 bis 10:

| CVSS-Score | Schweregrad | Handlungsbedarf |

|---|---|---|

| 9.0 – 10.0 | Kritisch | Sofortiger Patch (24–48h) |

| 7.0 – 8.9 | Hoch | Patch innerhalb 7 Tage |

| 4.0 – 6.9 | Mittel | Patch innerhalb 30 Tage |

| 0.1 – 3.9 | Niedrig | Patch im nächsten Wartungsfenster |

Wichtig: Der CVSS-Score allein reicht nicht aus. Ein Score von 7.5 für eine Schwachstelle in einem internen System ohne Internetzugang ist weniger dringend als ein Score von 6.0 für eine öffentlich erreichbare Webanwendung. Kontinuierliches Monitoring berücksichtigt diesen Kontext automatisch.

Schwachstellenmanagement und gesetzliche Anforderungen in der Schweiz

nDSG (revidiertes Datenschutzgesetz)

Seit September 2023 in Kraft. Artikel 8 verlangt Privacy by Design und Privacy by Default – das setzt voraus, dass Schwachstellen in datenschutzrelevanten Systemen kontinuierlich erkannt und behoben werden. Bei einer Datenpanne müssen Unternehmen nachweisen, dass sie angemessene technische Massnahmen ergriffen haben.

EU Cyber Resilience Act (CRA)

Ab Oktober 2027 vollständig anwendbar. Hersteller von Produkten mit digitalen Elementen müssen ein Schwachstellenmanagement-Programm nachweisen, das die gesamte Produktlebensdauer abdeckt. Für Schweizer Unternehmen, die in den EU-Markt exportieren, ist dies bereits heute relevant.

NIS-2-Richtlinie (EU, relevant für Schweizer Unternehmen mit EU-Geschäft)

Seit Oktober 2024 in Kraft. Artikel 21 schreibt explizit Schwachstellenmanagement und Patch-Management als Pflichtmassnahmen vor. Schweizer Unternehmen mit Tochtergesellschaften oder Kunden in der EU sind indirekt betroffen.

Der 5-Stufen-Fahrplan für KMU: So starten Sie

Stufe 1: Asset-Inventar erstellen (Woche 1–2)

Bevor Sie Schwachstellen managen können, müssen Sie wissen, was Sie haben. Erstellen Sie ein vollständiges Inventar aller IT-Assets: Server, Workstations, Netzwerkgeräte, Cloud-Dienste, SaaS-Anwendungen.

Tipp: Viele KMU unterschätzen die Anzahl ihrer Assets um 30–40 %. Ein automatisierter Discovery-Scan hilft, auch vergessene Systeme zu finden.

Stufe 2: Ersten Basis-Scan durchführen (Woche 2–3)

Führen Sie einen initialen Schwachstellenscan durch, um den aktuellen Sicherheitsstatus zu ermitteln. Dieser Baseline-Scan zeigt, wo Sie stehen, und priorisiert die dringendsten Massnahmen.

Empfohlene Tools für KMU: Tenable Nessus Essentials (kostenlos bis 16 IPs), OpenVAS (Open Source), Microsoft Defender Vulnerability Management (in M365 Business Premium enthalten).

Stufe 3: Patch-Management-Prozess etablieren (Woche 3–6)

Definieren Sie klare Prozesse: Wer ist für Patches verantwortlich? In welchem Zeitfenster müssen kritische Patches eingespielt werden? Wie werden Patches getestet, bevor sie in Produktion gehen?

Goldene Regel: Kritische Patches (CVSS ≥ 9.0) innerhalb von 48 Stunden, hohe Schwachstellen (CVSS 7.0–8.9) innerhalb von 7 Tagen.

Stufe 4: Kontinuierliches Monitoring einrichten (ab Monat 2)

Konfigurieren Sie automatisierte, regelmässige Scans (mindestens wöchentlich für kritische Systeme, monatlich für alle anderen). Richten Sie Alerts für kritische Schwachstellen ein, die sofortige Aufmerksamkeit erfordern.

Stufe 5: Dokumentation und Reporting (laufend)

Dokumentieren Sie alle gefundenen Schwachstellen, Massnahmen und Behebungszeiten. Diese Dokumentation ist nicht nur für Compliance-Nachweise wichtig, sondern hilft auch, Trends zu erkennen und den Sicherheitsstatus kontinuierlich zu verbessern.

Was kostet kontinuierliches Schwachstellenmanagement?

Viele KMU scheuen die Investition – zu Unrecht. Die Kosten eines Datenpannen-Vorfalls übersteigen die Präventionskosten um ein Vielfaches:

| Lösung | Monatliche Kosten (CHF) | Geeignet für |

|---|---|---|

| Microsoft Defender VM (in M365 BP) | 0 (inkl.) | KMU mit M365 Business Premium |

| Tenable Nessus Professional | 250–400 | KMU bis 50 Geräte |

| Managed Vulnerability Service | 500–1'500 | KMU ohne eigene IT-Ressourcen |

| Enterprise-Lösung (Qualys, Rapid7) | ab 2'000 | Unternehmen ab 100 Mitarbeitende |

Zum Vergleich: Die durchschnittlichen Kosten einer Datenpanne in der Schweiz betragen laut IBM Cost of a Data Breach Report 2025 CHF 5,9 Millionen – für KMU zwar deutlich weniger, aber auch ein Betrag von CHF 50'000–200'000 kann existenzbedrohend sein.

Schwachstellenmanagement als Managed Service: Die KMU-Lösung

Für viele KMU in der Zentralschweiz ist die Herausforderung nicht fehlendes Budget, sondern fehlende Ressourcen: Kein dediziertes IT-Security-Team, keine Zeit für kontinuierliches Monitoring.

Die Lösung: Managed Vulnerability Management durch einen erfahrenen IT-Partner. Als Microsoft Certified Partner bietet Creative Web Studio GmbH:

- Kontinuierliche Schwachstellenscans Ihrer gesamten IT-Infrastruktur

- Priorisierte Berichte mit klaren Handlungsempfehlungen

- Patch-Management für Windows, Microsoft 365 und Drittanbieter-Software

- Compliance-Dokumentation für nDSG, CRA und NIS-2

- Monatliches Security-Reporting mit Trend-Analyse

Fazit: Sicherheit ist kein Zustand, sondern ein Prozess

Schwachstellenmanagement ist keine einmalige Aufgabe, die man abhaken kann. In einer Bedrohungslandschaft, in der täglich 128 neue Schwachstellen veröffentlicht werden und Angreifer innerhalb von Tagen reagieren, ist kontinuierliches Monitoring keine Option – es ist eine Notwendigkeit.

Für Schweizer KMU kommt hinzu: Das nDSG verlangt nachweisliche technische Schutzmassnahmen, der CRA wird ab 2027 Schwachstellenmanagement für digitale Produkte vorschreiben. Wer jetzt handelt, ist nicht nur sicherer, sondern auch compliance-konform.

Der erste Schritt ist einfacher als gedacht: Viele KMU, die bereits Microsoft 365 Business Premium nutzen, haben Microsoft Defender Vulnerability Management bereits inklusive – und nutzen es nicht. Sprechen Sie uns an – wir zeigen Ihnen in einem kostenlosen Erstgespräch, wie Sie Ihre bestehende M365-Lizenz optimal für Ihr Schwachstellenmanagement nutzen können.

Haben Sie Fragen?

Kontaktieren Sie uns für eine kostenlose Beratung und erfahren Sie, wie wir Ihnen helfen können.