IT-Sicherheit für KMU: Die Top 5 Bedrohungen in 2026

Die Bedrohungslandschaft für KMU wird immer komplexer. Hier sind die 5 wichtigsten Bedrohungen, auf die Sie achten sollten:

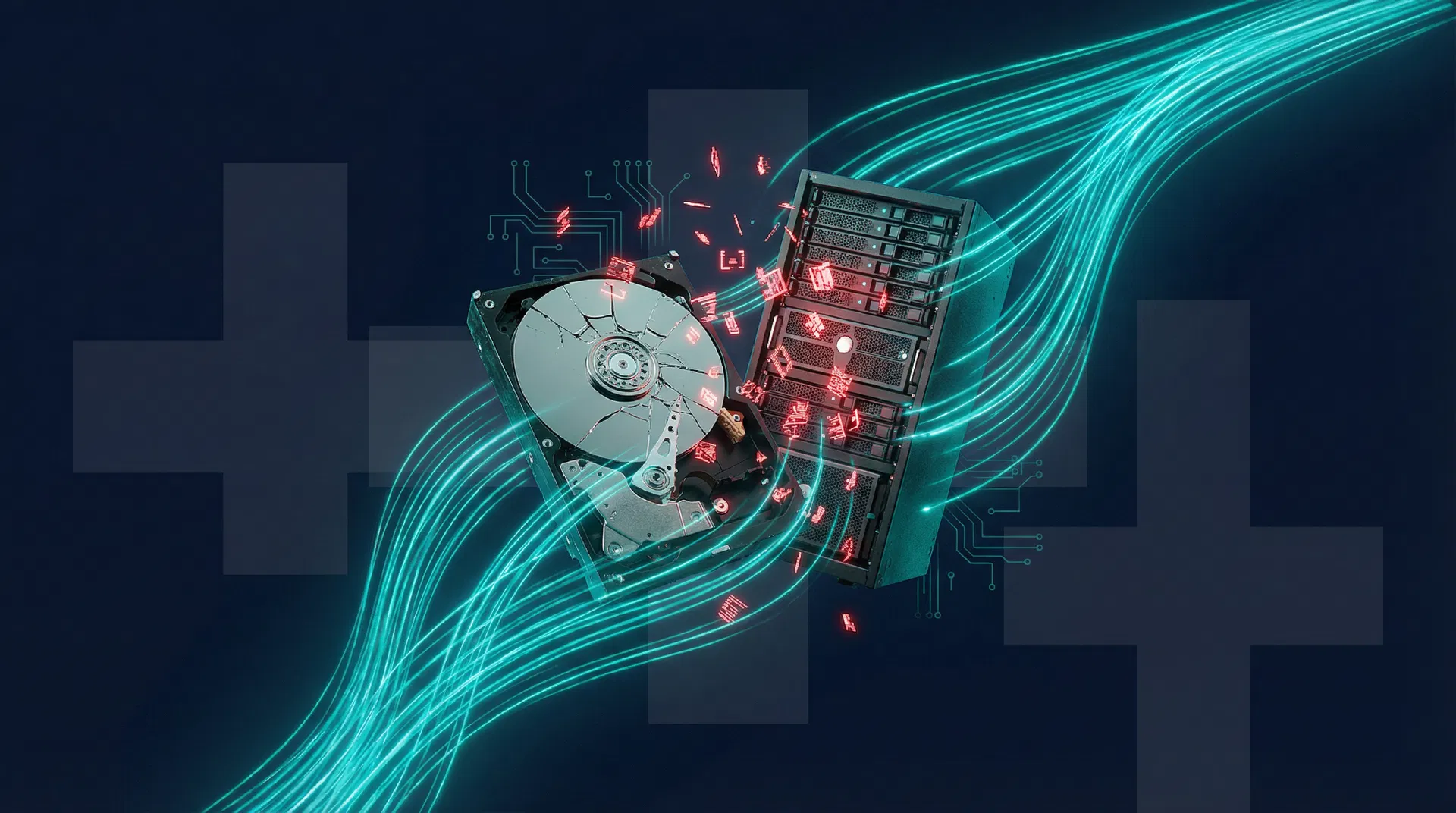

1. Ransomware-Attacken

Was ist Ransomware? Ransomware verschlüsselt Ihre Daten und fordert Lösegeld für die Entschlüsselung.

Aktuelle Trends 2026:

- Durchschnittliches Lösegeld: CHF 180'000

- 65% der KMU wurden 2025 angegriffen

- Doppelte Erpressung: Verschlüsselung + Datendiebstahl

Schutzmassnahmen:

- Regelmässige Backups (3-2-1 Regel)

- Endpoint Detection and Response (EDR)

- Mitarbeiterschulungen

- Network Segmentation

- Incident Response Plan

2. Phishing und Social Engineering

Was ist Phishing? Betrügerische E-Mails, die Mitarbeiter zur Preisgabe von Zugangsdaten oder zur Ausführung schädlicher Aktionen verleiten.

Neue Phishing-Methoden 2026:

- AI-generierte Phishing: Perfekt formulierte E-Mails

- Deepfake Voice Phishing: Gefälschte Anrufe von Geschäftsführern

- QR-Code Phishing: Schädliche QR-Codes in E-Mails

- Microsoft Teams Phishing: Angriffe über Collaboration Tools

Schutzmassnahmen:

- E-Mail-Sicherheits-Gateway

- Multi-Factor Authentication (MFA)

- Security Awareness Training

- Phishing-Simulationen

- Klare Prozesse für sensible Aktionen

3. Supply Chain Angriffe

Was sind Supply Chain Angriffe? Angreifer kompromittieren Lieferanten oder Software-Anbieter, um Zugang zu Ihrem Netzwerk zu erhalten.

Beispiele:

- Kompromittierte Software-Updates

- Infizierte Hardware-Komponenten

- Angriffe über Managed Service Provider (MSP)

Schutzmassnahmen:

- Vendor Risk Management

- Software Bill of Materials (SBOM)

- Zero Trust Architecture

- Regelmässige Security Audits

- Incident Response Pläne mit Lieferanten

4. Cloud-Sicherheitslücken

Häufige Cloud-Risiken:

- Fehlkonfigurierte Cloud-Speicher

- Schwache Zugangskontrollen

- Unverschlüsselte Daten

- Shadow IT (nicht genehmigte Cloud-Apps)

Schutzmassnahmen:

- Cloud Access Security Broker (CASB)

- Cloud Security Posture Management (CSPM)

- Data Loss Prevention (DLP)

- Regelmässige Security Assessments

- Cloud-spezifische Schulungen

5. Insider-Bedrohungen

Arten von Insider-Bedrohungen:

- Böswillig: Absichtlicher Datendiebstahl oder Sabotage

- Fahrlässig: Unbeabsichtigte Sicherheitsverletzungen

- Kompromittiert: Mitarbeiter-Konten unter Kontrolle von Angreifern

Warnsignale:

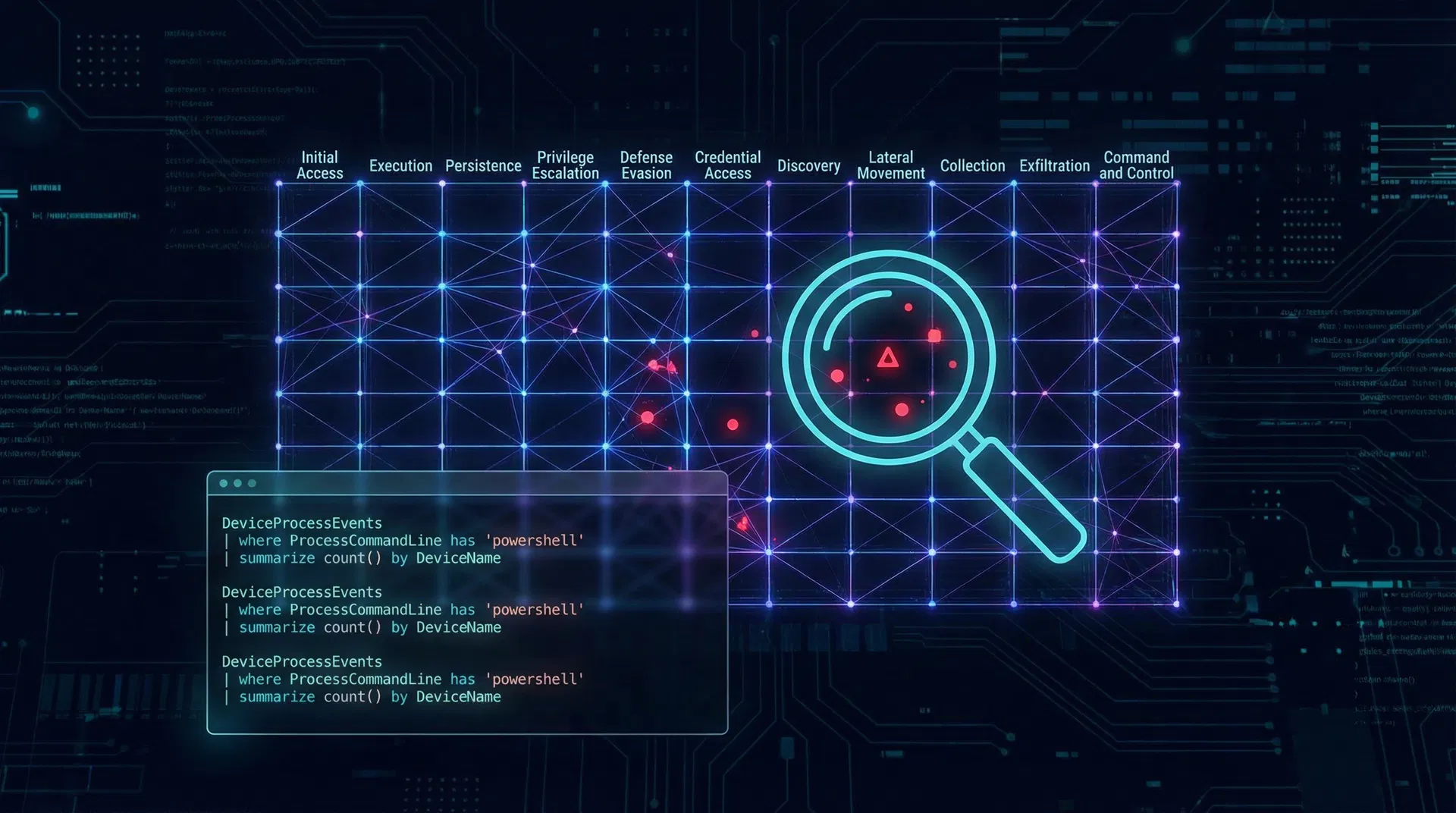

- Ungewöhnliche Datenzugriffe

- Zugriffe ausserhalb der Arbeitszeiten

- Grosse Datendownloads

- Deaktivierung von Sicherheitstools

Schutzmassnahmen:

- User and Entity Behavior Analytics (UEBA)

- Least Privilege Access

- Data Loss Prevention (DLP)

- Regelmässige Access Reviews

- Offboarding-Prozesse

Umfassende Sicherheitsstrategie

1. Technische Massnahmen

- Firewalls und Intrusion Prevention

- Endpoint Protection

- E-Mail Security

- Network Segmentation

- Encryption

2. Organisatorische Massnahmen

- Security Policies

- Incident Response Plan

- Business Continuity Plan

- Vendor Management

- Regular Audits

3. Menschliche Faktoren

- Security Awareness Training

- Phishing Simulations

- Clear Reporting Procedures

- Security Champions Program

- Culture of Security

Kosten vs. Risiko

Investition in IT-Sicherheit (50-Mitarbeiter-KMU):

- Basis-Schutz: CHF 15'000-25'000/Jahr

- Erweitert: CHF 30'000-50'000/Jahr

- Enterprise-Level: CHF 50'000+/Jahr

Kosten eines Sicherheitsvorfalls:

- Ransomware-Angriff: CHF 180'000 (Durchschnitt)

- Datenpanne: CHF 50'000-500'000

- Reputationsschaden: Unbezifferbar

- Compliance-Strafen: Bis zu 4% des Jahresumsatzes

ROI: Investition in Prävention ist 10-20x günstiger als Schadensbehebung

Erste Schritte

- Security Assessment: Analysieren Sie Ihre aktuelle Sicherheitslage

- Risk Priorisierung: Identifizieren Sie die grössten Risiken

- Quick Wins: Implementieren Sie MFA und Backups sofort

- Roadmap: Erstellen Sie einen 12-Monats-Plan

- Partner: Arbeiten Sie mit IT-Sicherheitsexperten

Fazit

Die Bedrohungslandschaft entwickelt sich ständig weiter. Eine mehrschichtige Sicherheitsstrategie, die Technologie, Prozesse und Menschen kombiniert, ist essentiell für den Schutz Ihres KMU.

Kontaktieren Sie uns für ein kostenloses Security Assessment und erfahren Sie, wie wir Ihr KMU vor Cyberbedrohungen schützen können.

Haben Sie Fragen?

Kontaktieren Sie uns für eine kostenlose Beratung und erfahren Sie, wie wir Ihnen helfen können.